Опубликована база с 320 млн уникальных паролей (5,5 ГБ) / Habr

Проверка аккаунтов на живучесть

Проверка аккаунтов на живучестьОдно из главных правил при выборе пароля — не использовать пароль, который уже засветился в каком-нибудь взломе и попал в одну из баз, доступных злоумышленникам. Даже если в вашем пароле 100500 символов, но он есть там — дело плохо. Например, потому что в программу для брутфорса паролей можно загрузить эту базу как словарный список. Как думаете, какой процент хешей она взломает, просто проверив весь словарный список? Вероятно, около 75% (реальную статистику см. ниже). Так вот, откуда нам знать, какие пароли есть у злоумышленников? Благодаря специалисту по безопасности Трою Ханту можно проверить эти базы. Более того, их можно скачать к себе на компьютер и использовать для своих нужд. Это два текстовых файла в архивах: с 306 млн паролей (5,3 ГБ) и с 14 млн паролей (250 МБ). Базы лежат на этой странице. Все пароли в базе представлены в виде хешей SHA1. Перед хешированием все символы переведены в верхний регистр (прописные буквы). Трой Хант говорит, что применил функцию HASHBYTES, которая переводит хеши в верхний регистр. Так что делая свой хеш, следует осуществить аналогичную процедуру, если хотите найти совпадение.

Прямые ссылки:

https://downloads.pwnedpasswords.com/passwords/pwned-passwords-1.0.txt.7z

(306 млн паролей, 5,3 ГБ), зеркало В разархивированном виде текстовый файл занимает 11,9 ГБ.https://downloads.pwnedpasswords.com/passwords/pwned-passwords-update-1.txt.7z

(14 млн паролей, 250 МБ), зеркало Если вы глупы

бесстрашны, то на той же странице можете ввести свой уникальный пароль и проверить его на наличие в базах, не скачивая их. Трой Хант обещает, что никак не будет использовать ваш пароль и его сервис абсолютно надёжен. «Не отправляйте свой активно используемый пароль ни на какой сервис — даже на этот!», — предупреждается на странице. Программные интерфейсы этого сервиса полностью документированы, они принимают хеши SHA1 примерно таким образом:

GET https://haveibeenpwned.com/api/v2/pwnedpassword/ce0b2b771f7d468c0141918daea704e0e5ad45db?originalPasswordIsAHash=true

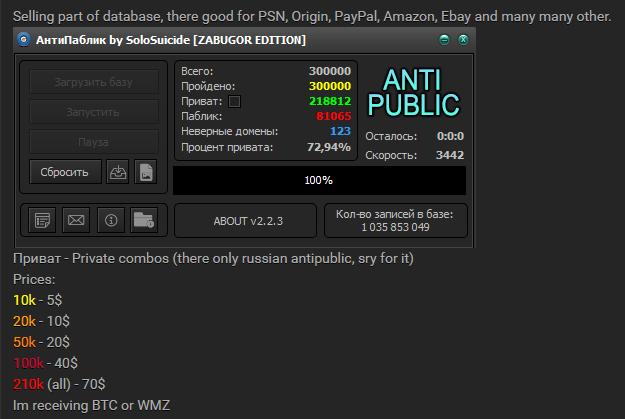

Но всё равно надёжнее проверять свой пароль в офлайне. Поэтому Трой Хант выложил базы в открытый доступ на дешёвом хостинге. Он отказался сидировать торрент, потому что это «затруднит доступ людей к информации» — многие организации блокируют торренты, а для него небольшие деньги за хостинг ничего не значат. Хант рассказывает, где он раздобыл эти базы. Он говорит, что источников было много. Например, база Exploit.in содержит 805 499 391 адресов электронной почты с паролями. Задачей Ханта было извлечение уникальных паролей, поэтому он сразу начал анализ на совпадения. Оказалось, что в базе всего лишь 593 427 119 уникальных адресов и лишь 197 602 390 уникальных паролей. Это типичный результат: абсолютное большинство паролей (в данном случае, 75%) не уникальны и используются многими людьми. Собственно, поэтому и даётся рекомендация после генерации своего мастер-пароля сверять его по базе. Вторым по величине источником информации был Anti Public: 562 077 488 строк, 457 962 538 уникальных почтовых адресов и ещё 96 684 629 уникальных паролей, которых не было в базе Exploit.in. Остальные источники Трой Хант не называет, но в итоге у него получилось 306 259 512 уникальных паролей. На следующий день он добавил ещё 13 675 934, опять из неизвестного источника — эти пароли распространяются отдельным файлом. Так что сейчас общее число паролей составляет 319 935 446 штук. Это по-настоящему уникальные пароли, которые прошли дедупликацию. Из нескольких версий пароля (P@55w0rd и p@55w0rd) в базу добавляется только одна (p@55w0rd). После того, как Трой Хант спросил в твиттере, какой дешёвый хостинг ему могут посоветовать, на него вышла известная организация Cloudflare и предложила захостить файлы забесплатно. Трой согласился. Так что смело качайте файлы с хостинга, это бесплатно для автора.

203

Как происходит подбор пароля?

Криминал

Технологии

Общество

» class=»question__header-menu»>

Ответить

Есть несколько способов.

Самый быстрый — подбор по словарю. Составляется список популярных паролей (типа password1 или qwerty), которые по очереди подставляются и делается попытка входа. Если не подходит — берётся следующий и так до конца.

Если пароль не словарный, например состоит из заглавных и строчных букв, цифр, всевозможных пунктуационных знаков, то применяется bruteforce — посимвольный перебор всех возможных вариантов. То есть a, b, c,…1,2,3 и т.д., когда однобуквенные варианты заканчиваются, добавляется ещё одна буква и происходит перебор всех двухсимвольных вариантов. И так далее. Этот вариант очень долгий и пароли длиннее 7-8 символов (при условии, что они не словарные) подбирать нецелесообразно, т.к. могут уйти недели, месяцы и даже годы.

Для кражи паролей на сайтах и в соц.сетях чаще применяют другие методы.

Например, угадывание. Многие в качестве пароля используют своё имя или кличку домашнего животного или дату рождения. Такую информацию о себе пользователи соц.сетей предоставляют сами.

Либо социальная инженерия — когда злоумышленник представляется другим лицом и выуживает пароль у его владельца.

Либо фишинг — жертве присылается ссылка с текстом типа, «ну и страшный ты на этой фотке» или «вам пришло сообщение/подарок», которая ведёт на сайт, внешне замаскированный под какой-то известный, где предлагается ввести логин и пароль. Если пользователь их вводит, то они уходят к злоумышленнику.

Пользователю можно задать вопрос

про подбор пароля уже всё написали, а я подскажу как придумать надёжный и легкозапоминаемый пароль: оглядитесь вокруг и найдите любой предмет в поле видимости, например я сейчас огляделся и решил выбрать «сертификат», дайте ему какое либо определение, например «инвалида». сделайте преднамеренную ошибку(-и), соедините слова каким либо специальным сиволом (суммарно символов должно быть минимум 12-13) и этого уже достаточно, что бы этот пароль никогда не подобрали. если такой пароль не подходит на каком-либо сайте, добавляйте большие буквы и цифры по вкусу, но в целом их можно добавлять всегда. да, и поменяйте раскладку. итого получится: «wthnbabrfn+13bydfkbLJD», что на русском:»цертификат+13инвалиДОВ».

отвечает на ваши вопросы в своей

Прямой линии

Отдельно можно выделить в брутфорсе: «Радужные таблицы» — это ускоренный «разумный» перебор паролей, позволяет в сотни раз повысить скорость подбора паролей. Кстати, ОС windows наименее защищены от атак с испьзованием этого метода, например простой пароль из 6 символов в XP находится в течении 30 секунд.

Пользователю можно задать вопрос

отвечает на ваши вопросы в своей

Прямой линии

Чем больше разных символов и чем длиннее пароль, тем он эффективнее. В пароле желательно наличие больших и маленьких букв, цифр и различных символов. Советую загуглить «password generator», перейти по любой ссылке с сгенерировать надежный пароль. Останется только придумать, как его запомнить.

Ответить