Если к Вам пришел Роскомнадзор. Часть3

Ссылка на предыдущие части:

https://pikabu.ru/story/esli_k_vam_prishel_roskomnadzor_chas…

Начинаем подготовительный этап перед тем, как подавать уведомление о намерении осуществлять обработку персональных данных.

Создаем приказ от имени руководителя предприятия В«Об организации работ по обеспечению безопасности персональных данныхВ». Пишем, что на основании ФЗ-152 от 27.07.2006 для обеспечения безопасности ПДн, приказываем:

— назначить ответственного за организацию обработки ПДн и функций администратора информационных систем, администратора безопасности — Иванова Ивана Ивановича (здесь 2 момента: первый – желательно ввести в штатное расписание должность администратора безопасности, второе – это, желательно, не должен быть местный сисадмин. По структуре предприятия администратор безопасности – это звено между директором, службой безопасности и пользователями. Теоретически – выше сисадмина, т.к. сисадмин настраивает системы, а администратор – распределяет права и выдает пароли).

Создаем и утверждаем положения, перечни, акты, анкеты, приказы и формы (которые включаем в приказ):

Положение об обработке персональных данных в организации

Перечень сведений конфиденциального характера

Положение об организации и обеспечении защиты персональных данных в организации

Политика в отношении обработки ПДн

Типовое обязательство о неразглашении информации, содержащей персональные данные

Инструкция пользователю по обеспечению безопасности при работе с персональными данными

Инструкция по внесению изменений в списки пользователей и наделению их полномочиями доступа к ресурсам ИСПДН

Форма Заявки на внесение пользователей ИСПДН

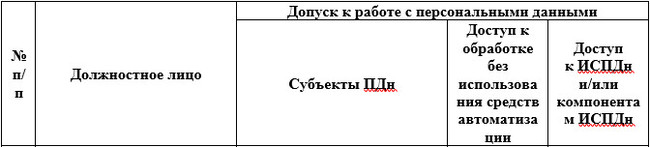

Перечень должностных лиц, допущенных к работе с персональными данными

Журнал учета допуска к работе в ИСПДН

Матрица доступа к защищаемым ресурсам автоматизированной системы

Инструкция по организации антивирусной защиты на ИСПДН

Инструкция по организации парольной защиты ИСПДН

Инструкция по организации резервного копирования данных ИСПДН

Инструкция по эксплуатации средств защиты информации объекта вычислительной техники

Инструкция по установке нового и модификации используемого программного обеспечения на ИСПДН

Инструкция администратора безопасности информационных систем персональных данных

Приказ об определении контролируемой зоны, в которой расположены узлы ИСПДН

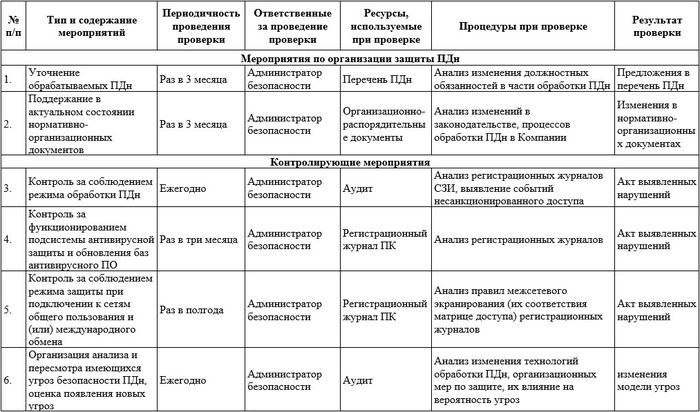

План внутренних проверок состояния защиты персональных данных

Перечень мест хранения материальных носителей персональных данных, обрабатываемых без использования средств автоматизации

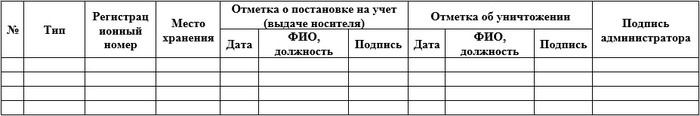

Журнал учета и выдачи материальных носителей информации предназначенных для хранения информации ограниченного доступа

Перечень информационных систем персональных данных

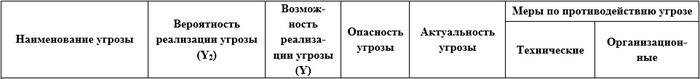

Модель угроз безопасности персональных данных при их обработке в информационной системе персональных данных

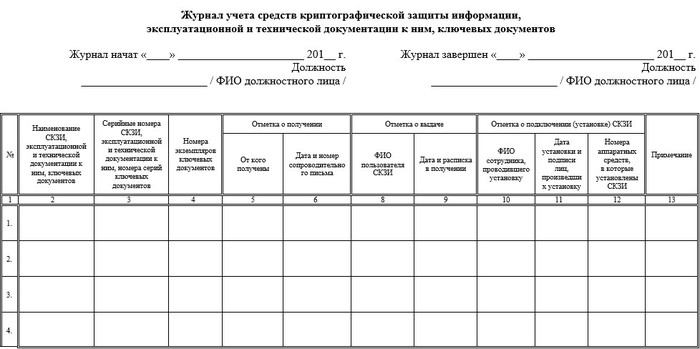

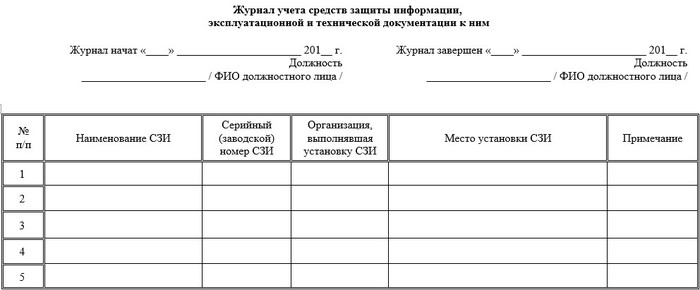

Журнал учета средств защиты информации

Описание технологического процесса обработки информации в выделенной локальной вычислительной сети и схема коммутации, выделенной ЛВС

Анкеты и другие формы, имеющие в своем составе поля, требующие обязательного заполнения ПДн.

Следующий шаг.

Заполняем на сайте Роскомнадзора уведомление о намерении осуществлять обработку персональных данных.

https://pd.rkn.gov.ru/operators-registry/notification/form/

Для облегчения заполнения формы, РКН опубликовали на сайте методические указания по заполнению уведомления

http://24.rkn.gov.ru/directions/p5987/p4245/

Теперь более подробно по каждому документу (составляли частично сами, но часть инфо брали с Инета).

Положение об обработке персональных данных в организации

О чём документ

— Положение является локальным нормативным актом, регламентирующим деятельность Оператора в сфере обработки и защиты персональных данных.

Состав:

Ответственность – описываете согласно действующему законодательству.

Перечень сведений конфиденциального характера

Положение об организации и обеспечении защиты персональных данных в организации

О чём документ

— Положение определяет порядок организации работ, требования, правила и рекомендации по обеспечению защиты персональных данных в Компании

Состав:

Политика в отношении обработки ПДн

О чём документ

— Настоящий документ определяет политику Оператора в отношении обработки персональных данных с целью обеспечения защиты прав и свобод человека и гражданина при обработке его персональных данных, в том числе защиты прав на неприкосновенность частной жизни, личную и семейную тайну, а также устанавливает ответственность должностных лиц Оператора, имеющих доступ к персональным данным, за невыполнение требований норм, регулирующих обработку и защиту персональных данных.

Типовое обязательство о неразглашении информации, содержащей персональные данные.

Инструкция пользователю по обеспечению безопасности при работе с персональными данными

О чём документ

— Инструкция определяет обязанности, права и ответственность работников, допущенных к обработке персональных данных

Состав:

Инструкция по внесению изменений в списки пользователей и наделению их полномочиями доступа к ресурсам ИСПДН

Правила наделения правами при работе в ИСПДН

Описывает ФИО, должность, права для работы в какой-либо ИСПДН

Перечень должностных лиц, допущенных к работе с персональными данными

Журнал учета допуска к работе в ИСПДН

Регистрируем заявки на внесение пользователей ПДн

Матрица доступа к защищаемым ресурсам автоматизированной системы

Инструкция по организации антивирусной защиты на ИСПДН

Состав:

Инструкция по организации парольной защиты ИСПДН

Инструкция по организации резервного копирования данных ИСПДН

Инструкция по эксплуатации средств защиты информации объекта вычислительной техники

Инструкция по установке нового и модификации используемого программного обеспечения на ИСПДН

Инструкция администратора безопасности информационных систем персональных данных

О чём документ

— Инструкция является локальным правовым актом, регламентирующим деятельность администраторов безопасности Компании при выполнении ими функции по защите ПДн.

Состав:

Приказ об определении контролируемой зоны, в которой расположены узлы ИСПДН

Является документом, на основании которого в Положение об организации и обеспечении защиты персональных данных в организации, вносится информация о территории организации.

Модель угроз безопасности персональных данных при их обработке в информационной системе персональных данных

Описываете как предположительно могут быть похищены персональные данные -сотрудниками, методами промышленного шпионажа, посетителями, хакерами, конкурентами, контрагентами.

Описание технологического процесса обработки информации в выделенной локальной вычислительной сети и схему коммутации, выделенной ЛВС

Анкеты и другие формы, имеющие в своем составе поля, требующие обязательного заполнения ПДн.

Примеры:

Журнал учета и выдачи материальных носителей информации предназначенных для хранения информации ограниченного доступа

Обычный журнал – ФИО, каков носитель, что хранит, где лежит, сколько хранить и прочее

Журнал учета средств защиты информации

Свободная форма журнала с указанием всех используемых средств, сроком окончания лицензий, количеством лицензионных ключей.

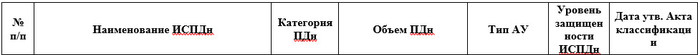

Перечень информационных систем персональных данных

Заполняем карточки ИСПДН, которые были в предыдущем посте (сайты, порталы, программное обеспечение, мессенджеры и прочее).

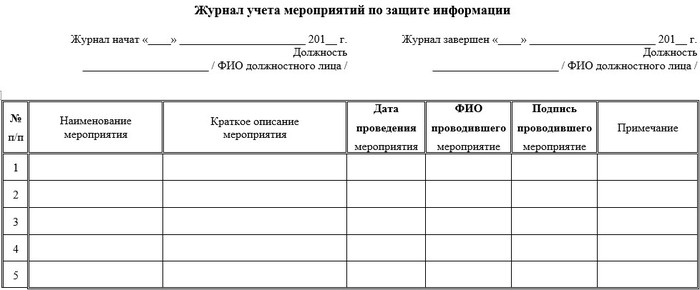

План внутренних проверок состояния защиты персональных данных

Обычный журнал, можно распечатать с Инета – дата, что делали и подпись

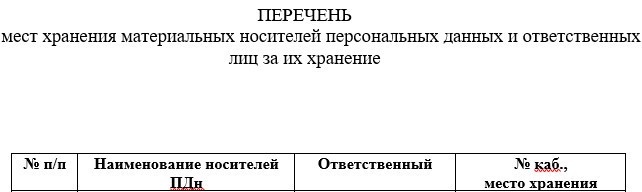

Перечень мест хранения материальных носителей персональных данных, обрабатываемых без использования средств автоматизации

Состав:

И если все документы заполнены правильно, избыточных сведений компания не обрабатывает, все регламенты соответствуют нормам закона — Вы можете выдохнуть и ждать проверку.

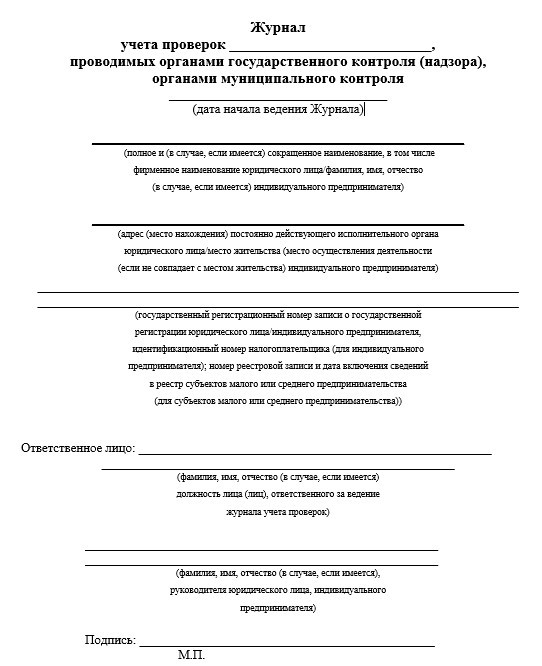

Не забудьте подготовить журнал для проверяющих:

Большое спасибо!!

Вести журнал паролей

—>

Область применения

- Windows 10

В этой статье описаны рекомендации, расположение, значения, Управление политиками и параметры безопасности для параметра политики безопасности «Принудительный анализ журнала паролей

«.

Справочник

Параметр политики принудительной проверки пароля

определяет число уникальных новых паролей, которые должны быть связаны с учетной записью пользователя, прежде чем можно будет использовать старый пароль. Повторное использование пароля является важной проблемой в любой организации. Многие пользователи хотят повторно использовать один и тот же пароль для своей учетной записи в течение длительного периода времени. Для конкретной учетной записи используется более длинный пароль, чем больше вероятность того, что злоумышленник сможет определить пароль с помощью атак путем прямого принудительного использования. Если пользователи должны изменить свой пароль, но они могут использовать старый пароль, эффективность правильной политики паролей значительно снижена.

При указании небольшого номера для принудительного ограничения пароля

пользователи могут постоянно использовать одни и те же небольшие числа паролей. Если вы не задали Минимальный срок действия пароля, при необходимости пользователи смогут использовать для повторного их первоначального пароля любое количество раз.

Возможные значения

- Заданный пользователем номер в пределах от 0 до 24

- Не определено

Рекомендации

- Установите значение 24 для пароля

. Это поможет устранить уязвимые места, вызванные повторной использованием пароля. - Установите максимальный срок действия пароля , чтобы исключались пароли между 60 и 90 дней. Попробуйте истечение срока действия паролей между основными бизнес-циклами, чтобы предотвратить потерю результатов.

- Настройте Минимальный срок действия пароля , чтобы не допускать немедленного изменения паролей.

Назначение

Политика Конфигуратионвиндовс Сеттингссекурити Сеттингсаккаунт ПолиЦиеспассворд

Значения по умолчанию

В приведенной ниже таблице перечислены фактические и действующие значения политики по умолчанию. Значения по умолчанию также указаны на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | 24 сохраненных пароля |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | 0 сохраненных паролей |

| Действующие параметры по умолчанию для контроллера домена | 24 сохраненных пароля |

| Действующие параметры по умолчанию для рядового сервера | 24 сохраненных пароля |

| Действующие параметры GPO по умолчанию на клиентских компьютерах | 24 сохраненных пароля |

Средства управления политикой

В этом разделе описаны возможности, инструменты и рекомендации, которые помогут вам управлять этой политикой.

Необходимость перезапуска

Нет. Изменения этой политики вступают в силу без перезапуска устройства, когда они хранятся на локальном компьютере или распределены с помощью групповой политики.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

Чем длиннее пользователь использует тот же пароль, тем выше вероятность того, что злоумышленник сможет определить пароль, вынуждая в атаке методом прямого принудительного использования. Кроме того, все учетные записи, которые могут быть скомпрометированы, остаются доступными для использования до тех пор, пока пароль не изменится. Если требуется изменить пароль, но повторное использование пароля не запрещено, или пользователи постоянно повторно используют небольшое количество паролей, существенно сокращается эффективность правильной политики паролей.

Если для этого параметра политики задано немалое значение, пользователи могут несколько раз использовать одни и те же небольшие пароли. Если вы не настраиваете параметр политики минимального срока действия пароля , пользователи могут периодически менять свои пароли, пока они не смогут использовать их первоначальный пароль.

Примечание.

после того как учетная запись будет скомпрометирована, простой сброс пароля может быть недостаточно для ограничения пользователя-злоумышленника, так как злоумышленник мог изменить среду пользователя, чтобы пароль был возвращен на известное значение. автоматически в определенный момент времени. Если учетная запись была скомпрометирована, лучше всего удалить ее и назначить пользователю новую учетную запись после того, как все уязвимые системы будут восстановлены до обычных операций и проверили, что они больше не скомпрометированы.

Противодействие

Настройте для параметра политики » принудительное использование журнала паролей

» значение 24 (максимальное значение), чтобы свести к минимуму количество уязвимостей, вызванных повторной использованием пароля.

Чтобы этот параметр политики был эффективным, необходимо также настроить действующие значения для параметров политики минимального срока действия пароля и максимального срока действия пароля .

Возможное влияние

Основное влияние на настройку ведения журнала паролей

на 24 состоит в том, что пользователи должны создавать новый пароль каждый раз, когда требуется сменить старый. Если пользователям необходимо изменить свои пароли на новые уникальные значения, пользователи, которые не забывают, записывают пароли, имеют повышенные риски. Другим риском является то, что пользователи могут создавать пароли, изменяющие инкрементно (например, password01, password02 и т. д.) для упрощения запоминания, но это упрощает их предположение. Кроме того, слишком низкое значение параметра политики » максимальный срок действия пароля » может привести к увеличению затрат на администрирование, так как пользователи, которые забыли пароль, могут попросить службы поддержки сбросить их часто.

Еще по теме

—>